- maison

- >

- Nuage

- >

- Journaux de débit

- >

Journaux de débit

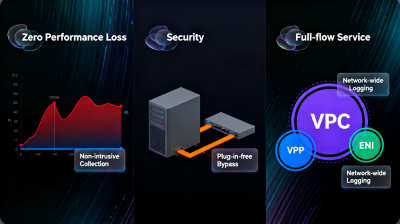

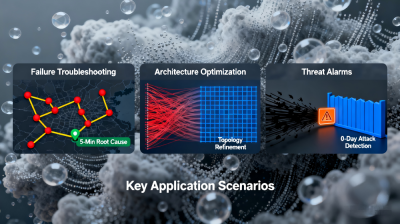

2025-12-11 16:24Flow Logs (FL) vous offre un service de collecte de trafic complet, non intrusif et en continu. Vous pouvez ainsi stocker et analyser le trafic réseau en temps réel, ce qui vous aide à résoudre des problèmes tels que le dépannage, l'optimisation de l'architecture, la détection des menaces de sécurité et l'audit de conformité, rendant votre réseau cloud plus stable, sécurisé et intelligent. Solution éprouvée de surveillance du réseau, Flow Logs (FL) utilise une technologie de collecte non intrusive des chemins secondaires, évitant ainsi la consommation des ressources de l'hôte cloud. La collecte Flow Log couvre le trafic de toutes les interfaces réseau élastiques (ENI) sur l'ensemble du réseau, enregistrant des champs clés tels que l'adresse IP source, l'adresse IP de destination et le protocole, pour une conservation des données en continu. Flow Log Query prend en charge la récupération de second niveau de milliards d'entrées de données, permettant une identification rapide des informations clés grâce au filtrage multi-mots-clés. L'optimisation de l'architecture réseau exploite l'analyse des données de trafic pour aider à établir des modèles de référence, à résoudre les problèmes de performances et à étendre les domaines de couverture métier. L'alerte aux menaces réseau peut identifier les comportements de communication anormaux, générant des alertes de risques de sécurité sans impacter les performances de l'hôte. Que ce soit pour le dépannage rapide des pannes réseau, l'optimisation détaillée de l'architecture ou la prévention proactive des menaces potentielles, les journaux de flux (FL) constituent un support essentiel au fonctionnement stable des réseaux cloud d'entreprise. Leur atout réside dans l'exhaustivité de la collecte des journaux de flux, l'efficacité des requêtes, la praticité de l'optimisation de l'architecture réseau et la capacité d'anticipation des alertes de menaces. De plus, la forte synergie entre la collecte et l'interrogation des journaux de flux renforce considérablement leur efficacité opérationnelle et leur sécurité.

Foire aux questions

Q : En tant que base de données essentielle, comment la collecte des journaux de flux (Flow Log Collection) s’articule-t-elle avec les requêtes de journaux de flux et les alertes de menaces réseau pour répondre aux besoins fondamentaux des journaux de flux et de l’optimisation de l’architecture réseau ? Quels sont ses avantages techniques ?

A : Axée sur la collecte complète et non intrusive, la collecte des journaux de flux (Flow Log Collection) fournit des données pour deux fonctionnalités essentielles, consolidant ainsi le service de journaux de flux. Premièrement, grâce à une collecte continue et exhaustive du trafic des interfaces réseau élastiques, elle enregistre intégralement les champs de trafic clés, fournissant des données brutes massives et précises pour les requêtes de journaux de flux. Simultanément, elle se coordonne avec l'alerte aux menaces réseau pour surveiller en temps réel les caractéristiques anormales du trafic (par exemple, les communications avec des adresses IP malveillantes, les accès via des protocoles inhabituels), permettant une identification rapide des risques de sécurité. Deuxièmement, elle fournit une base de données pour l'optimisation de l'architecture réseau. Les données de trafic historiques collectées via la collecte des journaux de flux peuvent être utilisées pour établir des références pour le réseau de l'entreprise. Grâce à une analyse multidimensionnelle via les requêtes de journaux de flux, elle aide à localiser les problèmes tels que la surconsommation de bande passante ou les goulots d'étranglement des performances, facilitant ainsi l'ajustement de l'architecture et l'optimisation des ressources. Les avantages techniques sont manifestes à deux égards : Premièrement, absence de surcharge et couverture complète : la collecte non intrusive évite de consommer les ressources CPU et la bande passante du serveur cloud, et la collecte intégrale du flux garantit qu'aucune donnée de trafic critique n'est omise, ce qui rend la surveillance des journaux de flux (FL) plus fiable. Deuxièmement, capacité de traitement en temps réel élevée et coordination simplifiée : la collecte en temps réel répond aux besoins d'alerte immédiate des systèmes d'alerte aux menaces réseau, et son format de données structuré est compatible avec la récupération efficace des requêtes de journaux de flux, fournissant ainsi des données précises pour l'optimisation de l'architecture réseau.

Q : Quelle est la principale valeur synergique entre l'optimisation de l'architecture réseau et l'alerte aux menaces réseau ? Comment la collecte et l'interrogation des journaux de flux peuvent-elles être mises à profit pour renforcer la compétitivité des journaux de flux (FL) ?

A : Leur principale valeur synergique réside dans la double synergie entre l'optimisation proactive et la prévention des risques, répondant ainsi au problème majeur des opérations réseau où, si les pannes sont résolues, les risques ne sont pas prévenus. L'optimisation de l'architecture réseau vise à améliorer l'efficacité du réseau en optimisant l'allocation des ressources grâce à l'analyse du trafic. L'alerte aux menaces réseau, quant à elle, vise à prévenir les risques en identifiant les comportements anormaux afin d'éviter les incidents de sécurité. Leur combinaison transforme les journaux de flux (FL) d'un outil opérationnel passif en une solution intégrée d'optimisation proactive et de prévention des risques. Leur synergie avec la collecte et l'interrogation des journaux de flux renforce considérablement la compétitivité des journaux de flux (FL) : la collecte des journaux de flux fournit une prise en charge complète des données pour les deux, enregistrant les données de trafic normal pour l'analyse d'optimisation de l'architecture réseau tout en capturant les caractéristiques du trafic anormal pour l'identification des alertes aux menaces réseau. Flow Log Query permet un filtrage rapide et une exploration approfondie des données, facilitant l'extraction d'indicateurs clés pour l'optimisation de l'architecture à partir de volumes massifs de données collectées, tout en localisant précisément la source et le chemin de communication des menaces réseau. Cette combinaison d'amélioration de l'efficacité, de prévention des risques, de collecte complète et de requêtes performantes confère à Flow Logs (FL) une compétitivité accrue sur le marché.

Q : Comment Flow Log Query résout-il les problèmes de traitement des données dans les opérations réseau ? Quels avantages sa synergie avec Flow Logs (FL) et Flow Log Collection apporte-t-elle à l’optimisation de l’architecture réseau et à l’alerte aux menaces réseau ?

A : La valeur fondamentale de Flow Log Query réside dans sa capacité à traiter des milliards de données et à fournir des réponses de second niveau, résolvant ainsi les problèmes traditionnels des journaux réseau : lenteur des requêtes, difficulté de filtrage et faible efficacité. Grâce à des fonctionnalités telles que la recherche multi-mots clés et le filtrage précis des champs, elle transforme les données massives des journaux de flux en informations opérationnelles précieuses. Sa synergie avec les deux composants principaux apporte des gains significatifs aux capacités spécifiques à chaque scénario : en collaborant avec Flow Logs (FL) et Flow Log Collection, Flow Log Query permet une analyse approfondie de toutes les données collectées, fournissant des preuves précises pour l'optimisation de l'architecture réseau. Par exemple, elle peut optimiser la division des sous-réseaux en analysant la distribution du trafic ou étendre le déploiement des nœuds en fonction des régions d'accès. Pour les alertes de menaces réseau, Flow Log Query peut rapidement corréler les informations contextuelles relatives au trafic anormal, telles que l'identification de la fréquence de communication d'une adresse IP menaçante ou des ports d'activité impliqués, contribuant ainsi à évaluer rapidement les niveaux de risque et à formuler des stratégies de réponse. Parallèlement, la capacité de réponse de second niveau de Flow Log Query améliore considérablement l'efficacité du traitement des alertes de menaces réseau. Cette synergie permet une prise de décision plus scientifique pour l'optimisation de l'architecture réseau, une réponse plus rapide aux alertes de menaces réseau et une meilleure adéquation des capacités d'analyse des journaux de flux (FL) aux besoins opérationnels de l'entreprise.